HTTPS, TLS 1.3이 웹 보안과 속도를 혁신하는 진짜 원리

HTTPS와 TLS 1.3의 진화 과정을 통해 웹 보안의 핵심 원리를 파헤칩니다. TLS 1.2와 1.3의 성능 및 보안 차이, 그리고 HTTPS가 완벽하지 않은 이유까지, 웹의 안전을 지키는 진짜 구조를 이해하고 미래 웹 보안의 방향성을 제시합니다.

목차

웹 보안의 핵심: HTTPS와 TLS

HTTPS가 적용되지 않은 웹 통신은 도청에 매우 취약합니다. 브라우저와 서버 간에 주고받는 중요한 정보, 예를 들어 암호나 신용카드 정보가 그대로 노출될 수 있습니다.

이러한 위험 때문에 TLS(Transport Layer Security) 1.2와 1.3은 HTTPS 보안 수준에 큰 차이를 만듭니다. 특히 TLS 1.3은 네트워크 왕복 횟수(RTT, Round Trip Time)를 2회에서 1회로 줄여 성능을 크게 개선했습니다.

대부분의 웹사이트가 HTTPS를 필수로 요구하는 이유가 바로 여기에 있습니다. 이는 단순히 브라우저의 보안 표시를 넘어 실제적인 보안 구조를 의미합니다.

TLS 핸드셰이크 과정에서 RSA와 디피-헬만(Diffie-Hellman) 방식은 키 교환에 서로 다른 원리를 사용하며 웹 통신의 안전성을 확보합니다.

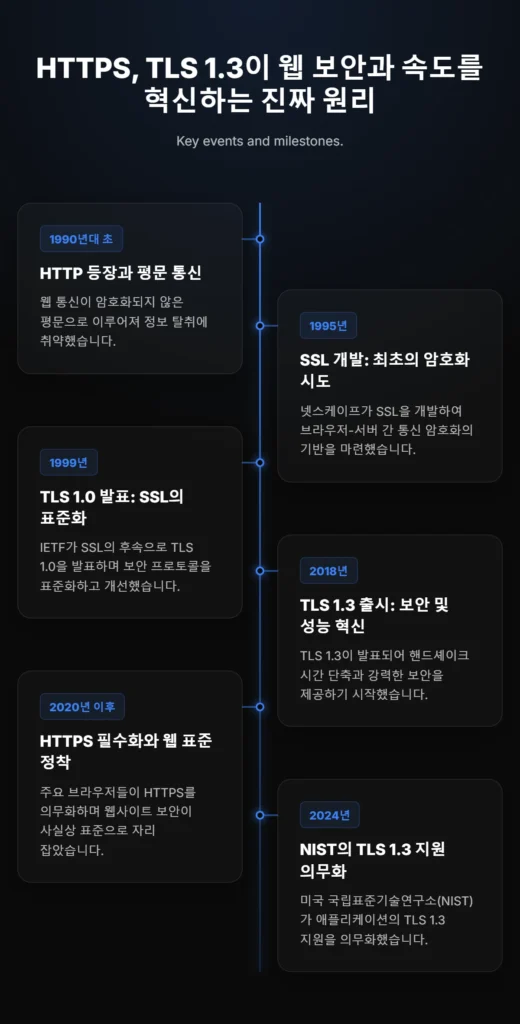

웹 보안의 진화: HTTP에서 TLS 1.3까지

1990년대 초, HTTP(Hypertext Transfer Protocol) 프로토콜이 등장하며 웹 시대가 열렸습니다. 당시 웹 상의 모든 통신은 암호화되지 않은 평문으로 전송되어 암호나 민감 정보가 해커의 눈에 그대로 노출되었습니다.

이 시기에는 웹이 단순한 정보 공유 목적이었기에 보안의 필요성이 크게 인식되지 않았습니다. 해커들은 패킷 스니핑(Packet Sniffing) 기술로 네트워크를 감청하여 정보를 탈취했고, 이는 인터넷 초기 보안의 허점을 명확히 보여주었습니다.

1995년, 넷스케이프(Netscape)는 SSL(Secure Sockets Layer) 프로토콜을 개발하며 브라우저와 서버 간 통신을 암호화하는 첫 시도를 했습니다. 공개키와 개인키 기반의 비대칭 암호화 방식이 처음 도입되어 보안 통신의 기초를 마련했습니다.

SSL은 웹 상거래를 가능하게 하며 인터넷 발전에 중요한 기반이 되었고, 보안 통신의 새로운 패러다임을 제시했습니다.

1999년, SSL의 후속 버전으로 TLS(Transport Layer Security) 1.0이 등장했습니다. 이는 IETF(Internet Engineering Task Force)에서 관리하게 되며 SSL의 취약점을 개선하고 더 견고한 보안 구조를 제공했습니다.

TLS는 SSL보다 더 안전하고 효율적인 암호화 알고리즘을 포함하며 보안 프로토콜의 진화를 상징했습니다.

2018년에는 TLS 1.2의 성능과 보안 문제를 해결하기 위해 TLS 1.3이 발표되었습니다. 이 버전은 핸드셰이크 시간을 줄이는 데 초점을 맞췄습니다.

TLS 1.3에서는 RSA 키 교환 방식 대신 디피-헬만(Diffie-Hellman)과 같은 임시 키 교환 방식이 주로 사용됩니다. 이를 통해 빠르고 안전한 보안 연결을 제공하며 웹 성능과 보안을 동시에 강화했습니다.

2020년 이후, 모든 주요 브라우저가 HTTP 사이트를 ‘안전하지 않음’으로 표시하며 HTTPS를 사실상 의무화했습니다. 웹사이트 운영자들은 보안 인증서를 필수적으로 적용하게 되었고, 사용자 보호를 위한 조치가 강화되었습니다.

2024년 기준, Google에 색인된 웹사이트의 HTTPS 채택률은 95% 이상에 달합니다. 전체 웹 트래픽의 약 95%가 암호화된 것으로 추정되며, HTTPS는 웹 보안 표준으로 완전히 정착했습니다.

TLS 1.2 vs 1.3: 성능과 보안의 결정적 차이

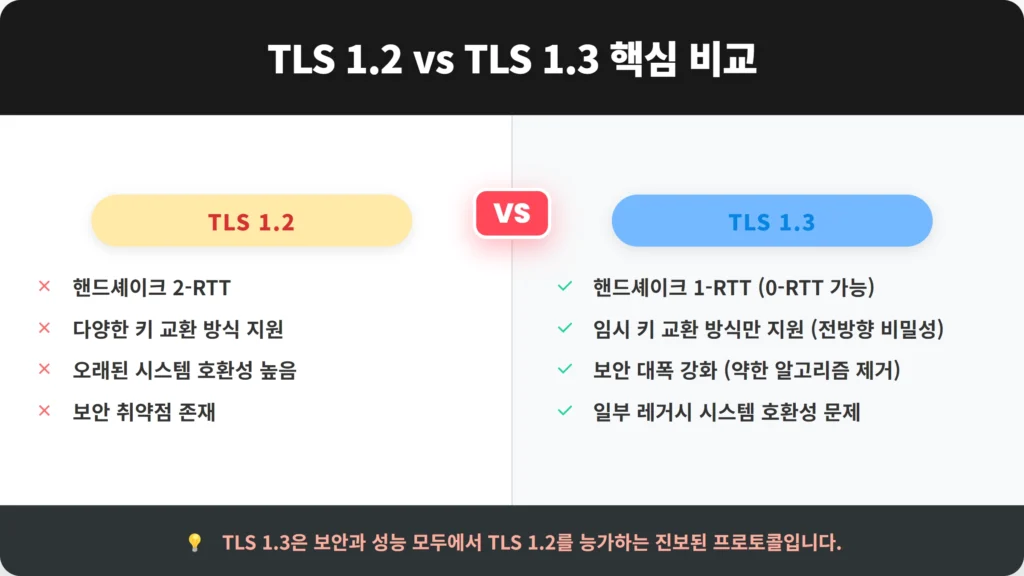

TLS 1.2와 TLS 1.3은 성능과 보안 측면에서 뚜렷한 차이를 보입니다. 이러한 차이는 웹 통신의 효율성과 안전성에 직접적인 영향을 미칩니다.

🟢 TLS 1.2

네트워크 왕복 2회(2-RTT)가 필요하여 핸드셰이크 완료까지 최소 2번의 통신 지연이 발생합니다.

RSA, 디피-헬만 등 다양한 키 교환 방식을 지원하여 여러 환경에서 유연하게 선택할 수 있습니다.

오래된 시스템과의 호환성이 높아 레거시 환경에서도 문제없이 적용될 수 있습니다.

🔴 TLS 1.3

네트워크 왕복 1회(1-RTT)만 필요하여 핸드셰이크 완료까지의 시간을 획기적으로 단축합니다. 이전에 방문한 사이트의 경우 0-RTT 옵션도 제공합니다.

RSA 키 교환 방식은 지원하지 않으며, 디피-헬만(Diffie-Hellman)과 같은 임시 키 교환 방식만 사용합니다. 이는 전방향 비밀성(Forward Secrecy)을 강제하여 보안을 강화합니다.

약하고 오래된 암호화 알고리즘을 제거하고, 핸드셰이크 과정의 더 많은 부분을 암호화하여 TLS 1.2에 비해 보안이 대폭 강화되었습니다.

일부 레거시 시스템과의 호환성 문제가 있을 수 있으며, 특정 환경에서는 지원되지 않을 수 있습니다.

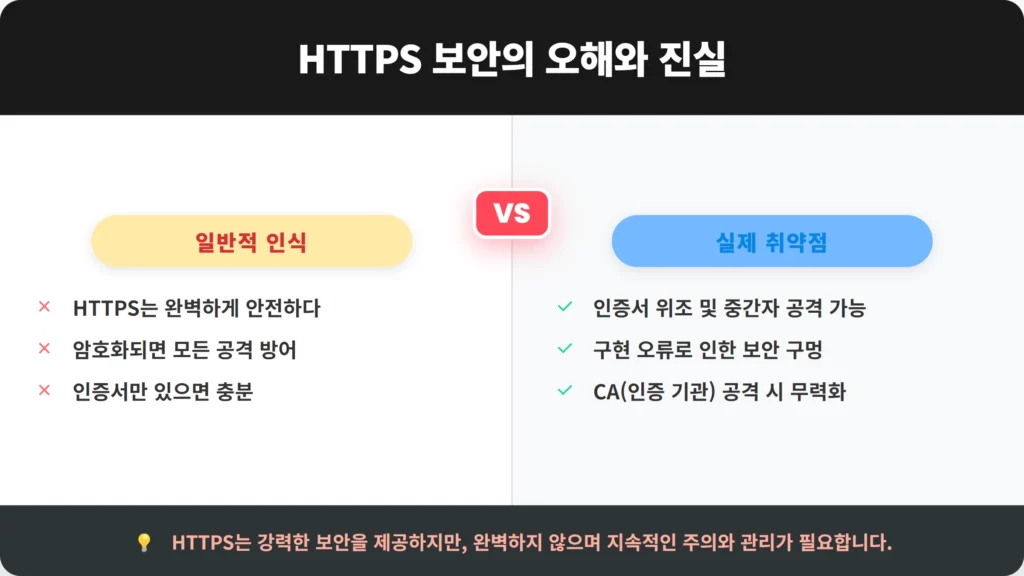

HTTPS, 완벽하지 않은 보안의 역설

HTTPS가 웹 보안을 완벽하게 보장하지 못한다는 모순이 존재합니다. 암호화된 통신이라 할지라도 일부 공격에는 여전히 무력할 수 있습니다.

TLS 핸드셰이크 과정에서 키 교환은 암호학적 안전성을 보장하지만, 인증서 위조나 중간자 공격(Man-in-the-Middle Attack)은 여전히 발생할 수 있는 위협입니다.

RSA 방식은 키 교환이 비교적 간단하지만 계산 비용이 큽니다. TLS 1.3에서는 이러한 이유로 RSA 키 교환 방식을 더 이상 사용하지 않습니다.

반면 디피-헬만(Diffie-Hellman) 방식은 효율적이지만 구현이 복잡하다는 단점이 있습니다. 알고리즘 구현 오류는 심각한 보안 구멍을 초래할 수 있습니다.

TLS 1.3은 빠른 속도를 제공하지만, 일부 레거시 시스템과의 호환성이 떨어진다는 딜레마를 안고 있습니다. 이는 속도와 광범위한 호환성 사이의 균형점을 찾아야 하는 과제를 제시합니다.

서버 인증서의 유효성 검증은 HTTPS 신뢰의 핵심 요소입니다. 그러나 CA(인증 기관) 자체가 공격당해 위조된 인증서가 발급된다면, 이마저도 무의미해질 수 있습니다.

맺음말

TLS 1.2에서 TLS 1.3으로의 전환은 단순한 버전 업데이트를 넘어섭니다. 이는 웹 보안과 성능의 패러다임을 근본적으로 변화시키는 중요한 진전입니다.

특히 TLS 1.3이 네트워크 왕복 횟수를 줄여 웹 속도를 향상시켰다는 점은 주목할 만합니다. 보안 강화가 반드시 성능 저하로 이어지지 않는다는 의외의 결과를 보여주었습니다.

이제 HTTPS는 웹사이트 운영의 기본이자 필수 요소입니다. 단순히 브라우저의 ‘보안 연결’ 표시를 넘어, 그 이면에 있는 실제 보안 구조와 원리를 이해하는 것이 중요합니다.

웹 보안은 끊임없이 진화하는 영역이며, 앞으로 TLS 2.0과 같은 후속 버전의 등장을 통해 더욱 안전하고 효율적인 웹 환경이 구축될 것입니다. 우리는 이러한 변화에 지속적으로 관심을 기울여야 합니다.

이 글의 저작권은 modoomo에 귀속됩니다.